|

Theơlộthôngtinthưđiệntửđãđượcmãhóbong da ty leo đánh giá của Cục ATTT, nguy cơ này có thể ảnh hưởng đến các phần mềm, ứng dụng hỗ trợ mã hóa thư điện tử trên cả Windows, Linux, MacOS và các hệ điều hành cho các thiết bị di động.

Thông tin ban đầu về lỗ hổng trên OpenPGP và S/MIME, Cục ATTT cho biết: ngày 14/5, nhóm chuyên gia an toàn thông tin của Châu Âu có tên EFF (Electronic Frontier Foundation) đã công bố nhóm lỗ hổng (có tên EFAIL) trong các công cụ hỗ trợ mã hóa PGP và S/MIME cho phép đối tượng tấn công có thể giải mã thư điện tử đã được người dùng mã hóa bằng OpenPGP và S/MIME khi gửi đi hay cả những thư điện tử mã hóa đã thu thập được trước đó.

Một trong những cách để đối tượng tấn công có thể lấy được nội dung thư điện tử đã giải mã là khai thác việc tự động hiển thị nội dung HTML như sau: Thu thập thư điện tử đã mã hóa;Sửa đổi thư mã hóa trong đó có thể chèn nội dung để lấy thông tin thư đã giải mã sử dụng thuộc tính src của thẻ ; Gửi thư mã hóa đã bị sửa đổi đến nạn nhân; Ứng dụng mã hóa email phía nạn nhân sẽ thực hiện giải mã và nạp các thông tin khác trong đó thông tin sau giải mã bao gồm cả URL đối tượng tấn công chèn vào và nội dung thư đã giải mã. Việc yêu cầu thông tin trong thẻ

cho phép đối tượng tấn công nhận được thông tin đã giải mã.

Hình thức này có thể thực hiện trên Apple Mail (macOS), Mail App (iOS), Thunderbird (Windows, macOS, Linux), Postbox (Windows) and MailMate (macOS).

Ngoài ra còn một số cách khác nhóm chuyên gia mô tả cũng cho phép lấy được thư điện tử mã hóa bằng PGP và S/MIME thông qua tấn công các chế độ CBC/CFB của thuật toán mã hóa mà hai chuẩn này sử dụng.

(责任编辑:Nhận Định Bóng Đá)

Vào nhà nghỉ với người đàn ông lạ mặt, nhiều phụ nữ bị cuỗm sạch tài sản

Vào nhà nghỉ với người đàn ông lạ mặt, nhiều phụ nữ bị cuỗm sạch tài sản Truyện Người Mẹ Vị Thành Niên

Truyện Người Mẹ Vị Thành Niên Thị trường tablet giá rẻ lại “dậy sóng”

Thị trường tablet giá rẻ lại “dậy sóng” Truyện Người Phụ Nữ Cuối Cùng Trên Trái Đất

Truyện Người Phụ Nữ Cuối Cùng Trên Trái Đất Dấu hiệu nhận biết ung thư máu đã tấn công bạn

Dấu hiệu nhận biết ung thư máu đã tấn công bạnKết quả Liverpool vs Brighton, Kết quả bóng đá Anh

Alzate ăn mừng bàn thắng duy nhất của trận đấuĐội hình ra sânLiverpool (4-3-3): Kellerher; Alexander

...[详细]

Alzate ăn mừng bàn thắng duy nhất của trận đấuĐội hình ra sânLiverpool (4-3-3): Kellerher; Alexander

...[详细]Các mẫu điện thoại chụp ảnh nổi tiếng

>> Máy ảnh vẫn “sống” trong thời smartphone camera >> Máy ảnh compact chịu sức ép lớn từ

...[详细]

>> Máy ảnh vẫn “sống” trong thời smartphone camera >> Máy ảnh compact chịu sức ép lớn từ

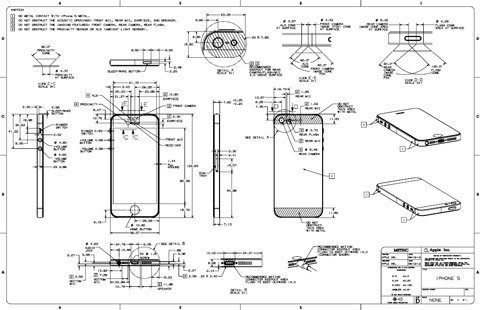

...[详细]Soi từng chi tiết của siêu phẩm iPhone 5

Với độ dày 7 mm và khối lượng 112g, đây là chiếc iPhone mỏng nhất và nhẹ nhất từ trước tới nay của A

...[详细]

Với độ dày 7 mm và khối lượng 112g, đây là chiếc iPhone mỏng nhất và nhẹ nhất từ trước tới nay của A

...[详细]'Bom tấn' của Motorola có thắng được iPhone 5?

Những thảm hoạ phẫu thuật thẩm mỹ kinh dị nhất

Dưới đây là một số thảm hoạ phẫu thuật thẩm mỹ vào năm 2018 với phần lớn nạn nhân là các phụ nữ Mỹ.1

...[详细]

Dưới đây là một số thảm hoạ phẫu thuật thẩm mỹ vào năm 2018 với phần lớn nạn nhân là các phụ nữ Mỹ.1

...[详细]Truyện [BHTT] Song Sinh (Tiểu Yêu Tử)

![Truyện [BHTT] Song Sinh (Tiểu Yêu Tử)](https://genknews.genkcdn.vn/thumb_w/640/2018/12/11/anh-13-15445215232201057240770.png) Rebecca,Lệ, đầu lưỡi hơi cuốn;Rồi, đôi môi va chạm;Tạp, đầu lưỡi rời khỏi hàm trên, dòng khí lặng lẽ

...[详细]

Rebecca,Lệ, đầu lưỡi hơi cuốn;Rồi, đôi môi va chạm;Tạp, đầu lưỡi rời khỏi hàm trên, dòng khí lặng lẽ

...[详细]'Bom tấn' của Motorola có thắng được iPhone 5?

"Khiết Vũ, anh yêu em, anh yêu em mãi mãi..."Đứng trước tòa cao ốc tráng lệ, tiếng nói của chàng tra

...[详细]

"Khiết Vũ, anh yêu em, anh yêu em mãi mãi..."Đứng trước tòa cao ốc tráng lệ, tiếng nói của chàng tra

...[详细]Nhà văn Anh Khang: ‘Đọc sách giống như đi hẹn hò một người tri kỷ'

Đọc sách giống như hẹn hò cùng một người tri kỷĐiều gì đã mang Anh Khang đến với thế giới của sách?-

...[详细]

Đọc sách giống như hẹn hò cùng một người tri kỷĐiều gì đã mang Anh Khang đến với thế giới của sách?-

...[详细]Apple công bố bản vẽ chi tiết iPhone 5

Trên trang web dành cho các nhà phát triển, Apple đăng toàn bộ bản vẽ thiết kế “siêu phẩm” vừa ra lò

...[详细]

Trên trang web dành cho các nhà phát triển, Apple đăng toàn bộ bản vẽ thiết kế “siêu phẩm” vừa ra lò

...[详细]